Проприетарный протокол. Современные тенденции в информационной безопасности. Какой VPN выбрать? Что такое VPN

17 июля, 2017 , BIS Journal №3(26)/2017

Сравнение технологий и протоколов защищенного доступа

VPN является неотъемлемой частью всех систем информационной безопасности, в том числе тех, которые обеспечивают защиту информационных систем финансовых организаций. Эта технология является самым простым, понятным и доступным способом безопасно объединить территориально распределенные площадки и надежно защитить информацию при передаче по сетям общего пользования.Существует множество сценариев применения VPN: организация взаимодействия между удаленными офисами, подключение удаленных сотрудников или клиентов, подключение банкоматов, доступ к ЦОД-ам, в которых сосредоточены ресурсы информационных систем банка. Кроме задачи обеспечения взаимодействия, в ряде случаев, VPN позволяет сформировать четкий периметр защиты и обеспечить доступность сегментов информационной системы.

Однако, прежде чем приступить в выбору конкретного поставщика решения, нужно и важно понимать, какие технологии VPN существуют и каково различие между ними.

ПРОПРИЕТАРНЫЕ ПРОТОКОЛЫ

Все протоколы для передачи данных разделяются на две категории.

Первая категория, о которой пойдет речь - проприетарные (закрытые) протоколы и технологии, являющиеся интеллектуальной собственностью отдельных компаний. Преимущества такого подхода в том, что технология может быть относительно быстро доработана под требования производителя оборудования или желание конкретного заказчика. Однако, есть и ряд минусов.

Во-первых, для заказчика велика вероятность стать объектом исследований и технических доработок за свои же деньги. Для того, чтобы снизить риск появления архитектурных ошибок, необходимо максимально полно отработать новую технологию с привлечением как можно более широкого круга экспертов. К сожалению, база заказчиков российских вендоров, использующих проприетарные протоколы, не всегда позволяет это сделать. К слову, зарубежные лидеры ИТ рынка не идут путем создания проприетарных протоколов. Они развивают функциональные возможности общепринятых протоколов, открывают доступ к своей технологии и делают ее публичной, доступной для других производителей.

Во-вторых, существенным недостатком является то, что нестандартный дизайн продукта и недокументированное поведение устройств могу поставить заказчика в зависимость от поставщика продуктов. Если качество сервиса или услуг перестанет устраивать заказчика, переход с проприетарного протокола на другой может быть крайне затратным, либо вообще невозможным без полной перестройки системы безопасности. В лучшем случае заказчик сможет рассчитывать на использование бу аппаратных платформ, на которые можно будет поставить новое программное обеспечение. Специалисты компании «С-Терра СиЭсПи» уже имели опыт установки своего VPN-шлюза на платформы компании Stonesoft (которая хоть и использовала стандартные протоколы, но, как известно, прекратила активную деятельность на рынке сетевой безопасности в России).

В-третьих, любой нестандартный дизайн создает проблемы при поиске неисправности или неправильной работе устройств. Необходимо иметь в штате людей, знающих особенности поведения как стандартного оборудования, так и специфику работы технологий конкретного производителя.

И в-четвертых, нужно учитывать тот факт, что проприетарный протокол имеет минимальные шансы для получения совместимости с другими производителями.

ПУБЛИЧНЫЕ ПРОТОКОЛЫ

Вторая категория - это публичные (или стандартные) протоколы, которые могут применяться в оборудовании, произведенном различными вендорами. Описание этих технологий приводится в специальных документах (Request for Comments, RFC) организации инженерного совета Интернета (Internet Engineering Task Force, IETF). Их создают и дополняют лучшие эксперты отрасли. Для VPN из публичных протоколов наиболее часто используются IPsec и SSL в различных вариациях.

SSL (TLS)

Это семейство протоколов предназначено для обеспечения удаленного клиентского доступа и ориентировано на конкретные пользовательские приложения. Существует несколько вариантов использования SSL (TLS):

Бесклиентский режим. В этом режиме используется односторонняя аутентификация сервера на клиентской стороне. При этом пользователю не требуется устанавливать специализированное клиентское ПО для защиты трафика, а достаточно иметь на АРМ-е только криптопровайдер. Работа в таком режиме возможна только с Web-приложениями, причем в российских реалиях есть привязка к не самому популярному браузеру Internet Explorer. Такой режим работы подходит, например, для ограниченного перечня сценариев защищенного доступа к web-порталу.

Клиентский режим.

Если требуется обеспечить доступ к какому-либо другому приложению, используется специальный SSL (TLS)-клиент. В этом режиме есть возможность использовать двухстороннюю аутентификацию.

Одним из главных преимуществ протокола является отсутствие или минимальная необходимость персональной настройки клиента. Однако, в случае если на рабочую станцию будет установлено новое ПО или появится новый сервис, к которому требуется доступ, пользователь должен будет добавить эти параметры в настройки клиента.

Также нужно учитывать особенность, что стандартный SSL работает на уровне приложения и не может защитить трафик от сетевого оборудования или от сегментов сети. Решить эту задачу может протокол DTLS, но он тоже имеет клиент-серверную модель и слабо распространен среди российских производителей.

IPsec работает на более низком уровне модели OSI, и для его работы не требуется поддержка со стороны приложений. Он отлично подходит для создания защищенных соединений как между филиалами в территориально распределенной сети, так и для организации защищенного удаленного доступа.

За счет работы протокола на сетевом уровне, для работы VPN не требуется вносить изменения в ПО на рабочих местах. Все пользовательские приложения работают "прозрачно" и не знают про существование VPN. Протокол всегда осуществляет двухстороннюю аутентификацию.

При реализации удаленного доступа требуется персонализированная настройка клиента для каждой конкретной рабочей станции. При этом клиент защищает все сетевые взаимодействия между АРМ-ом и удаленной сетью. Следовательно, необходимость наличия на рабочих местах пользователей средств защиты от несакционируемого доступа к АРМ является более актуальной, чем в случае SSL.

IPsec является самым известным протоколом для построения VPN и продолжает развиваться. Появилась вторая версия протокола распространения ключей IKE, стек протоколов является частью стандарта IPv6.

Кроме вышеперечисленного, у стандартных протоколов IPsec и SSL (TLS) есть определенные преимущества именно в российских реалиях. Речь идет про деятельность технического комитета по стандартизации “Криптографическая защита информации” (ТК 26) в области выработки рекомендаций по использованию единообразных узлов замены и параметров эллиптических кривых в российских ГОСТах по криптографии, а также их использование в протоколах передачи данных. Эта деятельность уже принесла свои плоды - ряд российских производителей, в том числе компания «С-Терра СиЭсПи», обеспечили совместимость своих сертифицированных решений при использовании протокола IPsec. Безусловно, если бы применялись проприетарные протоколы, таких результатов невозможно было бы достичь. Хотя такие процессы не происходят быстро, у заказчиков появляется перспектива исполнения заветной мечты - появления технической совместимости различных сертифицированных VPN-решений между собой.

Использование стандартных протоколов в разных областях (Syslog, SNMP, Netflow и т.д.) позволяет объединять продукты в единую систему. Например, такая практика является общепринятой при решении задач мониторинга и построения SIEM-систем.

ДЕЛАЕМ ВЫВОДЫ

При выборе стандартного протокола заказчик должен определиться с желаемым сценарием использования. Если ему достаточно защиты лишь отдельных сервисов и важна простота настройки - SSL (TLS), при необходимости полной сетевой связности между объектами - его выбор IPSec.

Вместе с тем, необходимо помнить, что помимо протокола передачи данных, в каждом решении есть большое количество разных технологий и особенностей. Поэтому стоит оценивать и сравнивать продукты в целом, в зависимости от поставленной задачи.

Вероятно, вы слышали такую фразу: «вам нужно использовать VPN для защиты вашей конфиденциальности». Теперь вы думаете: «Хорошо, но как работает VPN?»

В интернете много статей которые предлагают использовать какой-то один протокол, но мало кто находил время, чтобы объяснить некоторые из основных технологий VPN. В этой статье я расскажу, какие существуют протоколы VPN, их различия и что вы должны искать.

Что такое VPN?

Прежде чем мы рассмотрим конкретные протоколы VPN, давайте быстро вспомним, что такое VPN.

По сути, VPN позволяет вам получить доступ к общедоступному интернету с помощью частного подключения. Когда вы нажимаете ссылку в Интернете, ваш запрос переходит на правильный сервер, обычно возвращает правильный контент. Ваши данные по существу протекают беспрепятственно с A на B, а веб-сайт или служба могут видеть ваш IP-адрес среди других идентифицирующих данных.

Когда вы используете VPN, все ваши запросы сначала направляются через частный сервер, принадлежащий провайдеру VPN. Ваш запрос направляется от A до C через B. Вы можете получить доступ ко всем ранее доступным вам данным (и в некоторых случаях - к большему числу). Но на веб-сайте или службе есть только данные провайдера VPN: их IP-адрес и т. д.

Существует много применений для VPN, в том числе защитить ваши данные и личность, избежать репрессивной цензуры и шифровать ваши сообщения.

Что такое VPN-протоколы?

Протокол VPN точно определяет, как ваши данные маршрутируются между вашим компьютером и VPN-сервером. Протоколы имеют разные спецификации, предлагая пользователям преимущества в самых разных обстоятельствах. Например, некоторые отдают приоритеты скорости, в то время как другие сосредоточены на конфиденциальности и безопасности.

Давайте рассмотрим наиболее распространенные протоколы VPN.

1. OpenVPN

OpenVPN - это протокол VPN с открытым исходным кодом. Это означает, что пользователи могут проверять исходный код на наличие уязвимостей или использовать его в других проектах. OpenVPN стал одним из важнейших протоколов VPN. OpenVPN имеет открытый исходный код и является одним из наиболее безопасных протоколов. OpenVPN позволяет пользователям защищать свои данные с использованием, по существу, нерушимого шифрования ключей AES-256 (среди прочих), с 2048-битной аутентификацией RSA и 160-битным алгоритмом SHA1.

Помимо обеспечения надежного шифрования, OpenVPN также доступен практически для каждой платформы: Windows, MacOS, Linux, Android, iOS, маршрутизаторов и многого другого. Даже Windows Phone и Blackberry могут его использовать!

Протокол OpenVPN в прошлом подвергался критике из-за низких скоростей. Однако недавние внедрения привели к некоторому ускорению, и внимание к безопасности и конфиденциальности заслуживает внимания.

2. L2TP / IPSec

Протокол туннеля уровня 2 - очень популярный протокол VPN. L2TP является преемником обесцененного PPTP (более подробно см. Ниже раздел PPTP), разработанный Microsoft и L2F, разработанный Cisco. Однако L2TP фактически не обеспечивает никакого шифрования или конфиденциальности.

Соответственно, службы, использующие L2TP, часто связаны с протоколом IPsec безопасности. После внедрения L2TP / IPSec становится одним из наиболее безопасных подключений VPN. Он использует шифрование AES-256 бит и не имеет известных уязвимостей (хотя IPSec якобы был скомпрометирован NSA).

Тем не менее, в то время как L2TP / IPSec не имеет известных уязвимостей, он имеет некоторые небольшие недостатки. Например, по умолчанию протокол использует UDP на порту 500. Это упрощает определение и блокировку трафика.

3. SSTP

Протокол Secure Socket Tunneling Protocol является еще одним популярным протоколом VPN. SSTP обладает одним заметным преимуществом: он полностью интегрирован с каждой операционной системой Microsoft с момента установки Windows Vista с пакетом обновления 1 (SP1). Это означает, что вы можете использовать SSTP с Winlogon или для повышения безопасности - смарт-чип. Кроме того, многие поставщики VPN имеют специальные встроенные инструкции SSTP для Windows. Их можно найти на веб-сайте поставщика VPN.

SSTP использует 2048-битные SSL / TLS-сертификаты для аутентификации и 256-битные SSL-ключи для шифрования. В целом, SSTP достаточно безопасен.

SSTP является, по сути, проприетарным протоколом Microsoft. Это означает, что никто не может полностью проверить базовый код. Тем не менее, большинство из них по-прежнему считают SSTP безопасным.

Наконец, SSTP имеет встроенную поддержку систем Windows, Linux и BSD. Android, macOS и iOS поддерживают сторонние клиенты.

4. IKEv2

Internet Key Exchange (Интернет обмен ключами) версии 2 - еще один протокол VPN, разработанный Microsoft и Cisco. IKEv2 сам по себе является протоколом туннелирования, обеспечивающим сеанс обмена безопасными ключами. Поэтому (как и его предшественник), IKEv2 часто сопрягается с IPSec для шифрования и аутентификации.

Хотя IKEv2 не так популярен, как другие протоколы VPN, он имеет множество решений для мобильных VPN. Это связано с тем, что он умеет повторно подключаться в моменты временной потери интернет соединения, а также во время сетевого коммутатора (например, от Wi-Fi до мобильных данных).

IKEv2 - это проприетарный протокол с собственной поддержкой устройств Windows, iOS и Blackberry. Для Linux доступны версии с открытым исходным кодом, а поддержка Android доступна через сторонние приложения.

К сожалению, в то время как протокол ikev2 отлично подходит для мобильной связи, есть веские доказательства того, что американское АНБ активно эксплуатируя его недостатки, чтобы подорвать трафик IPSec.

5. PPTP

Протокол туннелирования «точка-точка» является одним из старейших протоколов VPN. Он по-прежнему используется в некоторых местах, но большинство служб давно обновлены до более быстрых и безопасных протоколов.

PPTP был введен еще в 1995 году. Он был фактически интегрирован с Windows 95, разработанный для работы с коммутируемыми соединениями. В то время это было чрезвычайно полезно.

Но технология VPN прогрессировала, и PPTP больше не защищен. Правительства и преступники давно нарушили шифрование PPTP, сделав любые данные, отправленные с использованием протокола незащищенными.

Однако он еще не совсем мертв.... Понимаете, некоторые люди считают, что PPTP дает лучшие скорости соединения, именно из-за отсутствия функций безопасности (по сравнению с современными протоколами). Таким образом, он по-прежнему используется, так как пользователи просто хотят смотреть Netflix из другого местоположения.

Подведем итог протоколов VPN

Мы рассмотрели пять основных протоколов VPN. Давайте быстро подытожим их плюсы и минусы.

OpenVPN: имеет открытый исходный код, предлагает самое сильное шифрование, подходящее для всех видов деятельности, имеет немного более медленное время соединения.

L2TP / IPSec: широко используемый протокол, хорошие скорости, но он легко блокируется из-за зависимости от одного порта.

SSTP: хорошая безопасность, трудно блокировать и обнаруживать.

IKEv2: быстрый, удобный для мобильных устройств, с несколькими реализациями с открытым исходным кодом (потенциально подрывается АНБ).

PPTP: быстрый, широко поддерживаемый, но полный дыр в области безопасности, используется только для потоковой передачи и основного просмотра веб-страниц.

Для обеспечения полной безопасности и спокойствия выберите поставщика VPN, который предлагает вам выбор протокола. Кроме того, вы можете использовать платные VPN-решения, такие как ExpressVPN, а не бесплатный сервис. Когда вы платите за VPN, вы покупаете услугу. Когда вы используете бесплатный VPN, вы понятия не имеете, что они могут сделать с вашими данными.

Какой VPN-протокол вы обычно используете? Предлагает ли ваш VPN-провайдер выбор? Расскажите это в комментариях!

Основным отличием портативных аудиоплееров «поколения Интернет» от своих предшественников является их тесная интеграция с персональным компьютером.

В прошлом портативные плееры воспроизводили музыку с распространенных сменных носителей и не нуждались в подключении к чему бы то ни было, кроме наушников

До недавнего времени ПК был для них единственным источником контента. При этом возникала необходимость в механизме сопряжения портативного плеера и компьютера. Задача заключалась в передаче данных в цифровой форме с одного носителя (в ПК) на другой (в плеере) в формате, принятом в компьютерной отрасли.

Контент необходимо перенести с компьютера, в котором он обычно хранится на жестком диске форм-фактора 3.5”, на носители портативных плееров: флэш-память, жесткие диски форм-фактора 1” и 1.8”

Следовательно, нужно задействовать какой-либо компьютерный интерфейс передачи данных.

В любом подобном интерфейсе можно выделить два уровня. Первый – физический, т.е. непосредственно провода, разъемы, микросхемы и т.п. Второй – программный, это, условно говоря, набор инструкций и алгоритмов, согласно которым осуществляется обмен данными на физическом уровне. Этот программный уровень часто называют протоколом. Сегодня мы будем в основном говорить именно о нем. Для пользователя он является «лицом» интерфейса, его возможности и недостатки определяют удобство или сложности в эксплуатации устройства в целом.

Для полноценной эксплуатации протокола необходимо наличие двух программных компонентов. Во-первых, это драйвер, занимающийся непосредственно сопряжением портативного устройства и ПК на программном уровне. Во-вторых, это программное обеспечение, позволяющее пользователю управлять протоколом и использовать его для своих нужд. ПО, строго говоря, не является непосредственной частью протокола. Но без его наличия само существование протокола теряет смысл. Поэтому в рамках данной статьи мы будем рассматривать ПО как неотъемлемую часть рассматриваемых протоколов.

Любой программный протокол использует драйверы и ПО, хотя реализация этих компонентов в каждом конкретном случае может сильно отличаться. Удачность протокола можно условно вычислить по формуле: возможности минус неудобства. Под возможностями понимается спектр доступных функций. Неудобства обычно включают в себя непрозрачность при использовании, неудобство в установке, сложность в освоении, ограниченную совместимость.

По меркам цифровой портативной техники MP3-плееры – уже достаточно немолодой класс устройств. Они появились в то время, когда инфраструктура ПК была совершенно не готова к роли компьютера как мультимедиа-хоста. И на физическом, и на программном уровне в этой области еще не существовало распространенных и стандартизированных решений, они лишь находились в разработке, готовились к выходу на рынок или существовали в штучных количествах. В схожем положении оказались другие родственные классы портативных устройств: мобильные накопители, цифровые камеры, сотовые телефоны, КПК. Все эти разновидности мобильной техники появились примерно в одно и то же время, во второй половине 90-х годов. Своим появлением они вызвали необходимость разработки единых стандартных протоколов сопряжения ПК с портативной техникой.

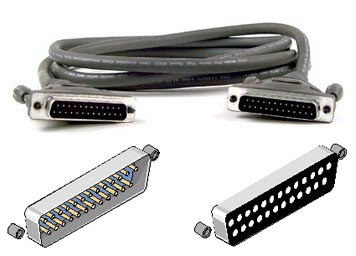

На физическом уровне все было относительно ясно. Первые портативные устройства были вынуждены использовать COM и LPT – других широкодоступных интерфейсов в то время просто не было.

LPT-разъем до сих пор можно найти на большинстве ПК

Так, именно физический интерфейс LPT использовался родоначальниками MP3-плееров, Saehan MpMan и Diamond Rio. Этот период можно назвать «кустарным», разработчикам приходилось использовать интерфейсы и протоколы, изначально созданные для совершенно иных задач.

Однако мучаться в оковах медленных и неудобных интерфейсов новому поколению портативного аудио пришлось недолго: уже в следующем 1999 году производители представили широкий спектр устройств, использующих новый стандарт: USB, Universal Serial Bus.

Какое-то время наблюдалась видимость борьбы между USB и распространенным главным образом на компьютерах Apple Macintosh протоколом Firewire.

Война Firewire- USB в портативных плеерах: от iPod 1 G – только Firewire – до iPod 5 G – только USB

Однако основная масса портативного аудио быстро и безболезненно пересела на Universal Serial Bus, закрыв, по крайней мере в рамках проводных решений, вопрос с передачей данных на физическом уровне.

Далеко не так просто сложилось все для программных протоколов. В тот короткий период, когда производители вынужденно использовали COM и LPT, программные протоколы были исключительно их собственной разработки. Никакими другими они быть, собственно, и не могли, т.к. и COM-, и LPT-интерфейсы создавались в свое время, естественно, совсем не для передачи мультимедийных файлов на портативные цифровые проигрыватели. Разрабатывать драйверы и программные оболочки для последних кроме самих разработчиков было некому, а о стандартизации речи и вовсе не шло.

Но и появление USB не решило проблему. Индустрия в первую очередь озаботилась созданием стандартных протоколов для мобильных накопителей, цифровых камер. Ситуация с MP3-плеерами была вообще не ясна: запретят их или нет, а если все же не запретят, то какими особенностями должны обладать протоколы, чтобы форум SDMI дал добро. В подобных условиях разработка программных протоколов по-прежнему лежала на плечах разработчика устройства. Так продолжалось не менее четырех лет, пока, наконец, в плеерах не начали появляться стандартные протоколы передачи данных. Эти годы были временем господства первой разновидности программных протоколов – проприетарных или закрытых.

Характерной их чертой являлись индивидуальные драйверы и программное обеспечение для каждого производителя, а зачастую и для каждого нового поколения плееров в рамках продукции одного и того же производителя.

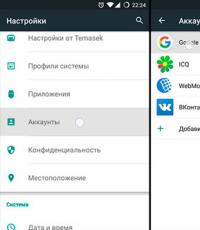

Проприетарный протокол на примере RCA- Thomson Lyra. Используется собственный драйвер (PDP2222. SYS), который необходимо устанавливать отдельно на каждый ПК, к которому планируется подключать плеер

Это создает множество неудобств для пользователя. Ни о какой прозрачности речи нет – пользователь сам вынужден вручную устанавливать драйверы и ПО для своего плеера. При этом могут возникать различные сложности, к примеру, если покупатель по ошибке подключит плеер к ПК раньше установки драйверов.

Перепутав порядок действий при подключении плеера, пользователь рисковал любоваться подобным сообщением, даже установив впоследствии все необходимые драйверы

О совместимости тоже лучше забыть: драйверы и ПО работали лишь с данной моделью плеера (в лучшем случае – с несколькими моделями от данного производителя), а плеер мог работать только с ПК, на котором установлены данные драйверы и ПО. Возможности программных оболочек поначалу были совсем скудны и ограничивались исключительно копированием аудиофайлов в память плеера. Позже появилось разнообразие в способах копирования контента на плеер: индивидуально по трекам или синхронизацией содержимого памяти плеера с содержимым скомпонованной из аудиофайлов, находящейся на ПК библиотеки. Отдельные программные оболочки поддерживали лишь один из этих способов. Со временем ПО обретало дополнительные возможности, к примеру, копирование любых файлов, а не только поддерживаемых плеером, что давало возможность использования его как накопителя (функция получила прозвище Data Taxi). Однако тот факт, что для данной операции была обязательна установка на ПК драйверов и ПО, серьезно снижал полезность этой функции. О высоких эстетических качествах, безукоризненной работе и хорошей эргономике оболочек речь, как правило, и вовсе не шла. Пользователи тогда были в массе своей людьми суровыми и неизбалованными: копируются файлы на плеер – и ладно.

Через проприетарные системы прошло большинство производителей: iriver, Rio Audio, Creative, Cowon, Mpio и т.д. У каждого из этих производителей в свое время были и свои драйверы, и свое программное обеспечение, у кого-то более, у кого-то менее удачное. В любом случае, сменив плеер на устройство другого производителя, пользователь был вынужден приспосабливаться к новой оболочке с ее логикой и особенностями. Многие производители продолжают и сегодня комплектовать свои устройства этими программами как альтернативой стандартам MSC/UMS или MTP-решениям.

Проприетарные оболочки -менеджеры : Iriver Music Manager, Cowon JetAudio, Mpio Manager, Creative Play Center

Зоопарк всевозможных оболочек не мог устраивать потребителей (с существованием кучи разношерстных драйверов они еще могли смириться). Не устраивал он и производителей, особенно небольших, не имевших ресурсов на разработку качественного программного обеспечения. Поэтому в 1999 – начале 2000-х годов определенную популярность обрело использование оболочек сторонних производителей.

Среди них можно выделить программу MusicMatch Jukebox.

Интерфейс MusicMatch Jukebox

До появления iTunes для Windows PC именно она использовалась здесь для работы с Apple iPod. Работала она и с плеерами других производителей, таких, как RCA-Thomson.

Программы типа MusicMatch Jukebox были первыми ростками стандартизации. Они позволяли использовать плееры разных производителей без установки дополнительного ПО для каждого из них. Решение не было безупречным, это был лишь шаг от разномастных протоколов и оболочек к стандартизированным решениям. В данном случае же был стандартизирован только интерфейс управления протоколом, установка отдельных драйверов для каждого устройства по-прежнему оказывалась необходимой. Сами оболочки не входили в состав операционной системы, их было необходимо устанавливать отдельно, из Интернета или с сопутствующего CD. Их функциональность, стабильность работы и удобство зачастую также вызывали вопросы. Поддерживались далеко не все плееры, что вынуждало производителей комплектовать свои устройства плагинами для популярных программ-менеджеров.

Доступно для скачивания на сайте RCA- Lyra: в первую очередь плагин для MusicMatch Jukebox и только потом собственная оболочка Lyra DJ

Обычно со временем программа «толстела», обрастала ненужными пользователю функциями, рекламой, требовала все больше ресурсов.

Еще одна популярная в прошлом оболочка – RealJukebox

Одновременно росло давление конкурентов: в 2001 году Windows Media Player вошел в стандартную поставку Windows XP, в 2003 году появился iTunes для Windows. Небольшие азиатские компании в 2002-2003 году также нашли хорошую замену этому ПО – открытый протокол MSC/UMS. В результате оболочки типа MusicMatch Jukebox сошли со сцены, чтобы уступить место протоколам нового поколения. Но их наследие не пропало даром: модель «одна оболочка для разных плееров» во многом унаследована системой Microsoft PlaysForSure.

Одна черта проприетарных систем, однако, позволила им прожить на отдельных рынках дольше разумного. Их закрытость создавала препятствия при использовании плеера для свободного переноса данных с ПК на ПК, то есть, по версии RIAA, при использовании его как орудия цифрового пиратства. На проблемных рынках, наподобие американского, компании, не желающие привлекать к себе лишнего внимания, продолжали придерживаться проприетарного подхода даже после распространения универсальных решений.

На сайте iriver непроприетарные прошивки до сих пор отмечаются особо, как UMS или MTP

Тут можно вспомнить, к примеру, iriver или Creative. Плееры iriver вообще выпускались в двух вариантах: для рынка США – работающие через проприетарный протокол, для других – через открытый MSC/UMS. Такая «жизнь после смерти» для закрытых протоколов продолжилась вплоть до выхода в 2004 протокола MTP, который, будучи относительно универсален, устроил и звукозаписывающие компании.

Период 2002-2004 гг. был переходным от «темных веков» закрытых систем к относительной открытости современных протоколов. Сегодня чистые проприетарные протоколы полностью вышли из употребления.

Многие из нас слышали о таком термине, как «проприетарный». Им могли называть что угодно. Оборудование, драйверы, программы. Что же это за термин такой, и что он обозначает? Вообще, это слово пришло к нам из английского языка. В общем смысле «проприетарный» - это продукт, имеющий лицензию. А подробнее значение этого термина мы разберем чуть ниже.

Термин «проприетарный». Значение

Слово «проприетарный» происходит от английского слова proprietary, что означает «личное» или «патентованное». Этот термин используется для обозначения чего-либо «несвободного». Будь то ПО или оборудование. Это значит, что к примеру, имеет некую лицензию. Естественно, за то, чтобы пользоваться лицензионным программным обеспечением, придется платить деньги. Причем в некоторых случаях — деньги немалые.

В случае с оборудованием значение слова «проприетарный» несколько меняется. Этим термином обычно обозначаются некоторые уникальные части оборудования, характеризующие определенного производителя. К примеру, у смартфонов компании Apple присутствуют уникальные и патентованные разъемы для зарядки устройства.

Проприетарное программное обеспечение (ПО)

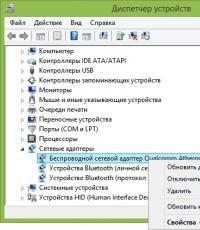

К проприетарному ПО относятся как драйверы для некоторых устройств, так и В случае с драйверами все понятно, - производитель устройства осуществляет поддержку работоспособности всех функций устройства посредством программного обеспечения с закрытым исходным кодом. В принципе, это правильно. Неизвестно каких бед могли натворить наши всякие любители покопаться в компьютерном «железе» и программах, если бы разработчики открыли исходный код. К тому же ПО для оборудования обычно бесплатно. Стоит приобрести ту же видеокарту, и техническая поддержка в виде драйверов будет доступна постоянно до тех пор, пока сохраняется ее актуальность.

С проприетарным программным обеспечением не все так просто. Ярким представителем компаний, использующих проприетарные лицензии, является компания Adobe с ее «вечным» Photoshop. За пользование продукцией Adobe придется платить серьезные деньги. Да и Microsoft недалеко ушли. За использование фирменной ОС Windows 10, к примеру, придется каждый год отчислять солидную сумму. Сейчас это обычная практика среди крупных производителей программного обеспечения.

Плюсы и минусы проприетарного ПО

Чтобы лучше разобраться в проприетарном ПО, нужно сравнить его плюсы и минусы. Итак, к плюсам можно отнести такие моменты:

- Постоянная техническая поддержка продукта.

- Более стабильная работа по сравнению со свободным ПО.

- Гарантированное отсутствие вредоносных объектов (вирусов).

- Автоматические обновления ПО.

- Качественное использование всех возможностей оборудования.

Все это были плюсы проприетарного ПО. Теперь перейдем к минусам:

- Солидная сумма оплаты за лицензию.

- Проприетарные протоколы работы устройства.

- Зависимость от разработчика.

- Невозможность изменить исходный код.

- Ограничение на распространение ПО.

- Ограничение на модификацию ПО.

Как мы видим, самый большой минус состоит в оплате лицензии за пользование подобным ПО. Остальные минусы несущественны для среднестатистического пользователя. Для таких юзеров «проприетарный» - это оптимальный выбор. Если, конечно, денег не жалко.

Проприетарные драйверы

Проприетарными также бывают и драйверы устройств. В этом случае "проприетарный" означает, что они поставляются от производителя с закрытым исходным кодом. Внесение каких-либо изменений в их структуру невозможно. Обычно такие драйверы актуальны в использующих открытое ПО. Особенно этим грешат свободные «линуксоподобные» системы. Они-то обычно и используют проприетарные драйвера. Ubuntu, к примеру, повально использует и свободные, и «закрытые».

Такие драйверы под Ubuntu отличаются большей стабильностью, чем свободные. Что и неудивительно, ведь в их исходном коде никто не «ковырялся». Но, в отличие от свободных драйверов, пользователям «закрытого» ПО приходится довольно долго ждать свежей обновленной версии. Тут уж приходится выбирать: новизна или стабильность.

Проприетарное оборудование

В случае с оборудованием проприетарный — это не имеющий аналогов. Обычно таким словом обозначают какую-нибудь «фишку» производителя. К примеру, уникальный разъем. Кроме особенной формы, такие разъемы поддерживают и определенные протоколы, к примеру, передачи данных или управления электропитанием.

Проприетарными разъемами для своих девайсов «грешит» компания Apple. У них все подряд патентованное и «закрытое». Если вы вздумаете подключить, к примеру, к iPhone нелицензионное зарядное устройство — ваш девайс может даже сгореть. Такое оборудование обычно производится только с целью содрать с пользователей больше денег. Очевидных плюсов в использовании проприетарных разъемов не наблюдается. На скорость передачи данных или скорость зарядки девайса это никак не влияет.

Заключение

Теперь мы вполне можем понять, что же называют умным словом «проприетарный». Это продукт, который имеет лицензию и конкретного владельца. Использование такого продукта без оплаты невозможно. Кроме того, такие продукты (программное обеспечение и драйверы) имеют закрытый исходный код, и внести изменения в их структуру не получится никакими средствами.

Наш небольшой ликбез закончен. Теперь можно смело выбирать между закрытым и свободным ПО, зная все его плюсы и минусы. Значение слова «проприетарный» теперь нам известно.